Expertise en Cybersécurité

PME : Protégez votre Réputation !

Les PME sont aujourd'hui en première ligne face aux hackers de toute nature. Leur premier intérêt n'est pas la rançon qu'un hacker pourrait en tirer, mais le potentiel qu'elles représentent en tant que valeur de la donnée et vecteur d'une nouvelle attaque.

TPE ou PME de moins de 100 personnes ?

Vous cherchez une solution clé en main complète adaptée ?

Une cyberattaque "classique"

Les cyberattaques contre les PME ne sont pas une fin, mais un moyen

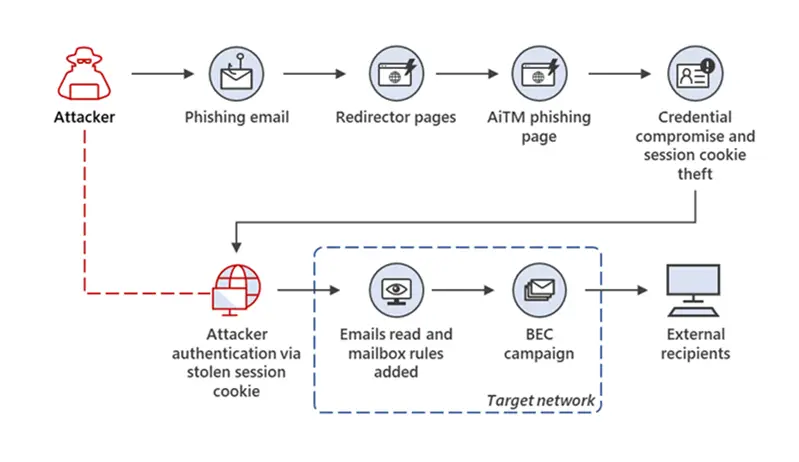

Le hacker va se servir d'un premier vecteur d'attaque pour s'introduire dans votre système d'information : récupération d'identifiants et de mot de passe, vol de cookie d'authentification, etc.

Une fois introduit au sein de votre système, il va chercher à récupérer et analyser votre base de données mail : carnet d'adresse, sujets évoqués, contexte des échanges.

Toutes ces données vont lui permettre de lancer des attaques extrêmement bien contextualisées vers des partenaires de votre entreprise, en votre nom. Ces attaques, bien plus persuasives que les attaques classiques, auront un taux de succès élevé.

Et vos partenaires en subiront les conséquences "à cause de vous", ce qui peut avoir des impacts délétères sur vos relations avec vos clients, vos collaborateurs ou vos partenaires...

Ressources fondamentales

Atteinte à la réputation : tout savoir

Vous trouverez ci-dessous les réponses aux questions les plus fréquemment posées afin de vous aider à en savoir plus.

Les PME n'ont souvent pas une surface financière suffisamment intéressante pour rendre rentable une cyberattaque ciblée.

En revanche, bien moins bien protégés que les grands groupes, elles peuvent être infiltrer bien plus facilement que ceux-ci. Les hackers utilisent aujourd'hui les données récupérer dans le tissu de sous-traitants de grands groupes pour pouvoir lancer des attaques plus efficaces contre ceux-ci.

La rançon n'est jamais l'objectif, mais la cerise sur le gâteau !

Une cyberattaque se déroule généralement selon la chronologie suivante :

- L'identification d'une faille

- L'introduction dans le système d'information

- La récupération des données

- L'analyse et la monétisation des données

- La demande de rançon

Trouver la faille prend du temps (et donc de l'argent). Une fois introduit dans un système d'information, les hackers vont souvent chercher à ne pas se rendre visible immédiatement. L'objectif étant de tirer un maximum des données contenus dans le système d'information :

- Les données personnelles des dirigeants, des employés ou des clients se revendent sur le darknet

- Les données bancaires des sites marchands peuvent être utilisés pour des arnaques bancaires (achats en ligne, faux conseiller bancaire, etc.)

- Les carnets d'adresses des boîtes mail, les fichiers clients, les CRM permettent d'obtenir des informations sur d'autres cibles potentielles

- Les identifiants des utilisateurs peuvent permettre de lancer toute sorte de cyberattaque par usurpation d'identité (arnaque au dirigeant, nouvelle campagne de phishing, récupération de comptes personnels ou professionnels, etc.)

Oui et non.

Non, vous n'êtes bien sûr pas responsables de l'exfiltration, l'analyse et la manipulation de vos données à des fins malicieuses : le code pénal prévoit de 3 à 7 ans de prison, et de 100 à 300 000 € d'amende pour ce genre de délit.

Oui, car le règlement RGPD vous impose une obligation de moyen pour faire face aux vols de données. La responsabilité pénale de l’entreprise peut être engagée pour n’avoir pas respecté l’article 32 du RGPD. Devant le tribunal correctionnel, le chef d’entreprise risque 5 ans d’emprisonnement et sa société jusqu’à 300 000 euros d’amende. De son côté, la Cnil peut infliger une amende allant jusqu’à 4% du chiffre d’affaires mondial de l’entreprise fautive.

Vous ne trouvez pas la réponse à votre question ?